在当今数字化浪潮中,Web应用程序的安全性成为企业和开发者关注的焦点。作为一款集渗透测试、漏洞扫描与流量拦截于一体的专业工具,Burp Suite凭借其强大的功能模块和灵活的定制性,成为安全测试领域的标杆产品。本文将从工具获取、安装配置到核心功能,为不同需求的用户提供一份全面指南。

Burp Suite由PortSwigger公司开发,其专业版(Burp Suite Professional)提供了一套完整的Web应用安全测试工具链,包含以下核心模块:

1. Proxy(代理拦截):实时拦截并修改HTTP/HTTPS请求,支持中间人攻击模拟。

2. Scanner(漏洞扫描):自动化检测SQL注入、XSS等OWASP Top 10漏洞。

3. Intruder(入侵攻击):通过参数爆破、模糊测试实现自动化渗透。

4. Repeater(请求重放):手动调试请求参数,验证漏洞利用可行性。

5. 扩展支持:通过BApp Store安装社区插件,拓展JSON Web Token解析、API测试等功能。

适用场景:

官方下载(推荐):

1. 访问PortSwigger官网。

2. 选择“Download”进入版本选择页,根据系统下载对应安装包(Windows为EXE,macOS为DMG)。

3. 专业版需通过企业邮箱注册并获取许可证密钥。

替代方案:

Burp Suite依赖Java运行环境(JRE),需提前安装并配置:

1. 下载JDK:推荐Oracle JDK 17或OpenJDK 17(与Burp 2025版兼容)。

2. 设置环境变量:

3. 验证安装:命令行输入`java -version`,显示版本号即成功。

Windows系统步骤:

1. 运行下载的EXE文件,选择非中文路径安装(避免兼容性问题)。

2. 首次启动时,专业版用户需输入许可证密钥;社区版跳过此步骤。

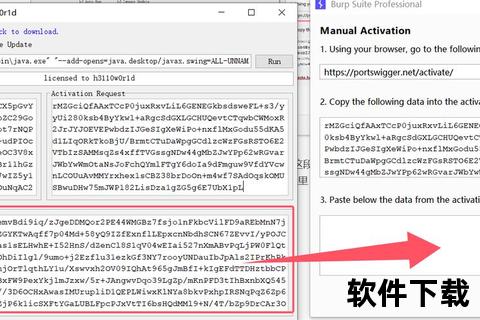

3. 破解版激活(仅限测试学习):

macOS/Linux系统:

1. 浏览器代理设置:

2. 安装CA证书:

1. 开启`Intercept is on`,刷新目标网页捕获请求。

2. 右键选择“Send to Repeater”进一步调试。

1. 在“Target”中设置扫描范围(如`.`)。

2. 启动“Active Scan”,查看结果面板中的漏洞评级与修复建议。

1. 标记参数(如`§username§`),选择攻击类型(Sniper、Cluster Bomb等)。

2. 载入字典文件,发起自动化攻击并分析响应差异。

Burp Suite作为Web安全领域的“瑞士军刀”,其价值在于将自动化工具与手动测试能力深度融合。无论是开发者还是安全团队,掌握其核心配置与使用技巧,都能显著提升应用防护能力。用户需始终牢记工具的双刃剑属性——在合法授权的前提下发挥其最大效能,方能在数字化安全的道路上稳健前行。