在数字化浪潮下,木马病毒已悄然成为网络安全的主要威胁之一。它们通过伪装、诱导和隐蔽传播,窃取用户隐私、破坏系统功能甚至勒索财物。本文将从木马病毒的特点、下载陷阱的常见形式、防范技巧及清除方法展开分析,为普通用户提供实用指南。

木马病毒与传统病毒不同,其核心在于“伪装”与“控制”。根据研究,木马程序通常分为客户端和服务器端,攻击者通过客户端远程操控植入木马的设备。其主要特点包括:

1. 隐蔽性:木马常伪装成正常文件(如文档、安装包),通过修改注册表或关联文件实现自启动。

2. 功能多样性:包括远程控制、密码窃取、键盘记录、文件破坏等。例如,Emotet木马曾通过伪造疫情通知邮件传播,诱导用户下载恶意附件。

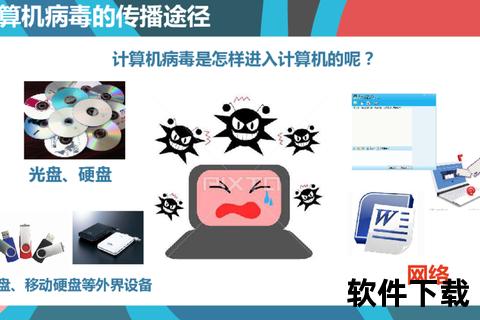

3. 传播途径广泛:常见方式包括钓鱼邮件、捆绑软件、恶意链接及二维码。

典型危害案例:2020年德国某医院因感染Emotet木马被迫关闭450台计算机,直接经济损失达百万美元。

攻击者通过仿冒官方网站、搜索引擎广告或社交平台链接,诱导用户下载携带木马的软件。例如,伪装成“高速下载器”的程序实际为木马传播工具。

识别技巧:

木马常与免费软件捆绑,用户在安装时若未取消默认勾选,即会中招。例如,某些下载器会附带“浏览器工具栏”或“系统优化工具”,实则为键盘记录木马。

防范建议:

攻击者在公共场所张贴恶意二维码,声称提供优惠或服务,实际链接至木马下载页面。例如,虚假“扫码领红包”活动曾导致用户银行账户被盗。

1. 终止可疑进程(通过任务管理器或Process Explorer)。

2. 删除注册表中的自启动项(路径:`HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun`)。

3. 清理临时文件与浏览器缓存,防止残留代码复活。

若木马已加密文件(如勒索型木马),需定期备份至离线存储设备,并避免支付赎金(成功率不足10%)。

随着AI技术的发展,木马病毒的攻击手段将更趋智能化。例如,多态木马(如Emotet)通过动态修改代码特征逃避检测。防御层面,零信任架构和基于行为的威胁检测(如EDR)将成为主流。用户教育的重要性日益凸显——据统计,70%的木马感染源于人为操作失误。

木马病毒的防御是一场持续的技术与心理博弈。普通用户需结合工具防护与行为规范,投资者和从业者则应关注前沿技术(如AI驱动的威胁预测)。唯有保持警惕并掌握科学方法,才能在数字世界中筑牢安全防线。

参考资料: